プルーフ・オブ・ワーク (PoW) を理解する:ブロックチェーン・セキュリティのエンジン

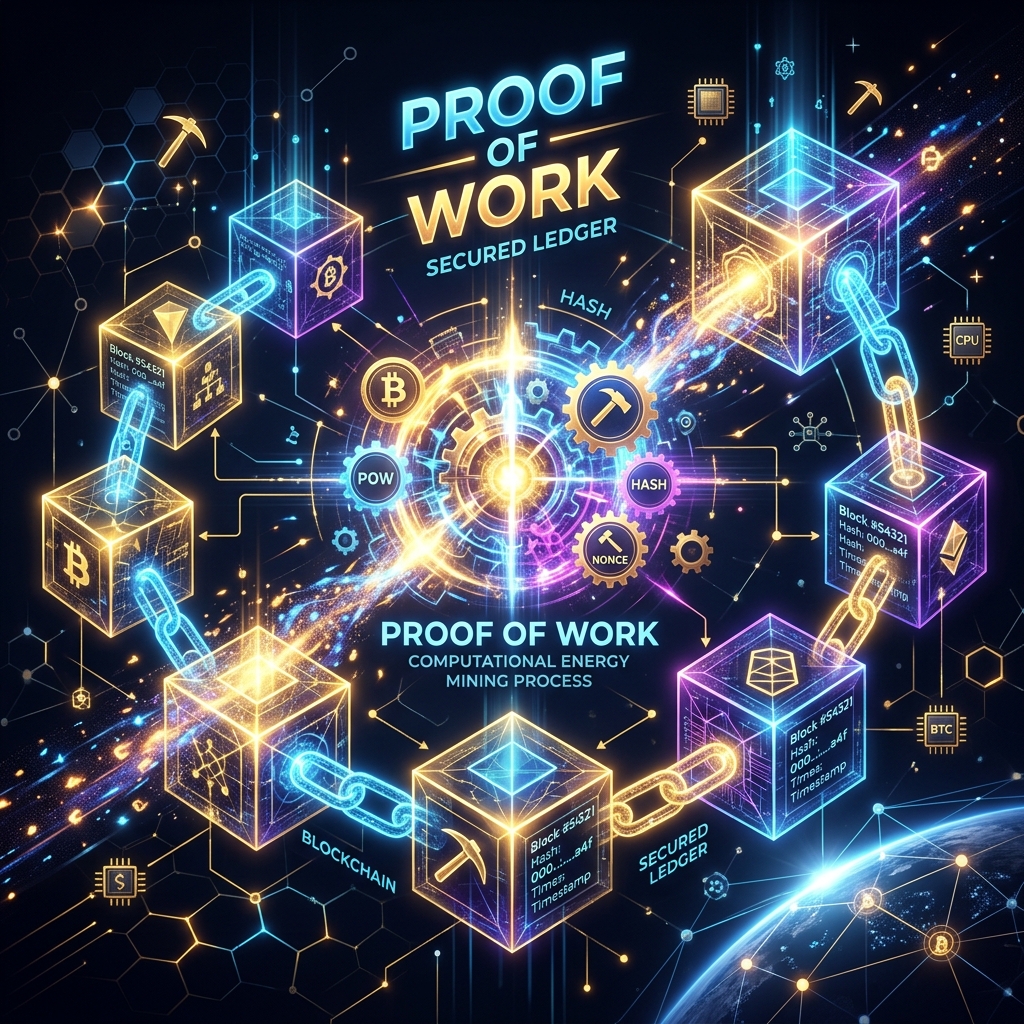

プルーフ・オブ・ワーク (Proof of Work - PoW) は、ブロックチェーン技術で使用されるオリジナルのコンセンサスアルゴリズムであり、ビットコインでの採用が最も有名です。これは、ネットワークの安全性を確保し、取引を検証するために、参加者(マイナー)に多大な計算努力を求めるシステムです。

この投稿では、PoWがどのように機能するのか、なぜ重要なのか、 translucentその詳細なワークフローについて深く掘り下げていきます。

1. プルーフ・オブ・ワークとは何か?

その核心において、プルーフ・オブ・ワークは、生成するのが難しく(コストと時間がかかる)、しかし他人が検証するのは非常に簡単なデータの一部です。攻撃のコストを法外に高くすることで、分散型サービス拒否 (DDoS) 攻撃やスパムなどの悪意のある攻撃に対する防御として機能します。

ブロックチェーンにおいて、PoWは中央当局を必要とせずに、全員が台帳の現在の状態に合意することを保証します。

2. PoWの詳細なワークフロー

「マイニング」のプロセスは、本質的にプルーフ・オブ・ワーク・アルゴリズムの実行です。ステップごとの仕組みは以下の通りです。

ステップ 1:取引のバンドル

マイナーは、ネットワークのメモリプール (mempool) から保留中の取引を収集します。これらの取引はまとめて「候補ブロック」にバンドルされます。

ステップ 2:ナンス (Nonce) の追加

各ブロックヘッダーには、Nonce(一度だけ使用される数字)と呼ばれるフィールドが含まれています。これは、マイナーが特定の結果を見つけるために繰り返し変更するランダムな数字です。

ステップ 3:ブロックのハッシュ化

マイナーは、ブロックヘッダー全体(取引、前のブロックのハッシュ、ナンスを含む)を暗号化ハッシュアルゴリズム(ビットコインの場合は SHA-256 など)に通します。

ステップ 4:難易度ターゲットの達成

ネットワークは「難易度ターゲット」を設定します。これは、生成されるハッシュ値が下回らなければならない特定の数値です。

- ハッシュ値がターゲットより高い場合、マイナーは Nonce を変更して再試行します。

- このプロセスは1秒間に数兆回行われます(ハッシュレート - Hash Rate)。

ステップ 5:有効なハッシュの発見

マイナーが最終的にターゲットを満たすハッシュを見つけたとき、彼らは「ブロックを発見した」ことになります。これが、必要な「ワーク(仕事)」を完了したという「プルーフ(証明)」です。

ステップ 6:ネットワークの検証

マイナーはブロックをネットワークにブロードキャストします。他の参加者(ノード)は、ハッシュをほぼ瞬時に検証できます。有効であれば、ブロックはブロックチェーンに追加され、マイナーは報酬を受け取ります。

3. なぜプルーフ・オブ・ワークを使用するのか?

| 特徴 | 説明 |

|---|---|

| セキュリティ | 改ざんに対して極めて強い。ブロックを改ざんするには、攻撃者はネットワーク全体の51%のパワーを支配する必要があります。 |

| 分散化 | ハードウェアと電力を持つ人なら誰でも、ネットワークのセキュリティ確保に参加できます |

| トラストレス (Trustless) | 取引が本物かどうかを確認するために、中央銀行や企業を必要としません。 |

4. メリットとデメリット

メリット:

- 10年以上にわたる実証済みのセキュリティ実績。

- 競争的なマイニングを通じて分散化を促進する。

- マイナーにネットワークを保護するインセンティブを与える。

デメリット:

- 高いエネルギー消費: 膨大な量の電力を必要とする。

- ハードウェアの無駄: マイニングには、すぐに時代遅れになる専用の ASIC チップが必要なことが多い。

- 拡張性: プルーフ・オブ・ステーク (PoS) と比較して取引速度が遅い。

まとめ

プルーフ・オブ・ワークは、分散型デジタル通貨を可能にした基盤です。プルーフ・オブ・ステークのような新しいメカニズムが効率性の面で人気を集めていますが、PoWは依然として、暗号資産の世界における純粋で操作不可能なセキュリティのゴールドスタンダードであり続けています。