2026年软件开发趋势:导航技术的未来

软件开发世界正以前所未有的速度发展。随着我们步入2026年,整个行业正从简单的“使用AI”转向构建完全自主、具有韧性且可持续的系统。仅仅几年前我们使用的工具和方法正被更智能、更高效的替代方案所取代。

在这篇深度解析中,我们将探讨定义2026年软件工程格局的五大趋势。

1. AI代理化工作流时代 (AI-Agentic Workflows)

我们已经超越了简单的代码补全。到2026年,AI代理正成为开发团队的核心成员。与以往的助手不同,这些代理可以自主地:

- 执行端到端任务: 从解读Jira工单到编写代码、运行测试并开启拉取请求(Pull Request)。

- 持续代码维护: 自动更新依赖项并修复安全漏洞,无需人工干预。

- 预测性架构: 根据实时性能数据和流量模式建议架构更改。

重点已从“我如何编写这段代码?”转变为“我如何编排这些代理来解决问题?”

2. 平台工程与黄金路径 (Platform Engineering & The Golden Path)

为了应对云原生环境日益增加的复杂性,平台工程已成为标准。组织正在构建内部开发人员门户(IDP),为工程师提供“黄金路径”。

- 自助式基础设施: 开发人员只需点击一下即可启动数据库、集群和CI/CD流水线。

- 降低认知负荷: 通过抽象底层基础设施,开发人员可以完全专注于交付功能。

- 标准化安全: 合规性和安全性被默认植入平台,确保每次部署都是“设计安全”的。

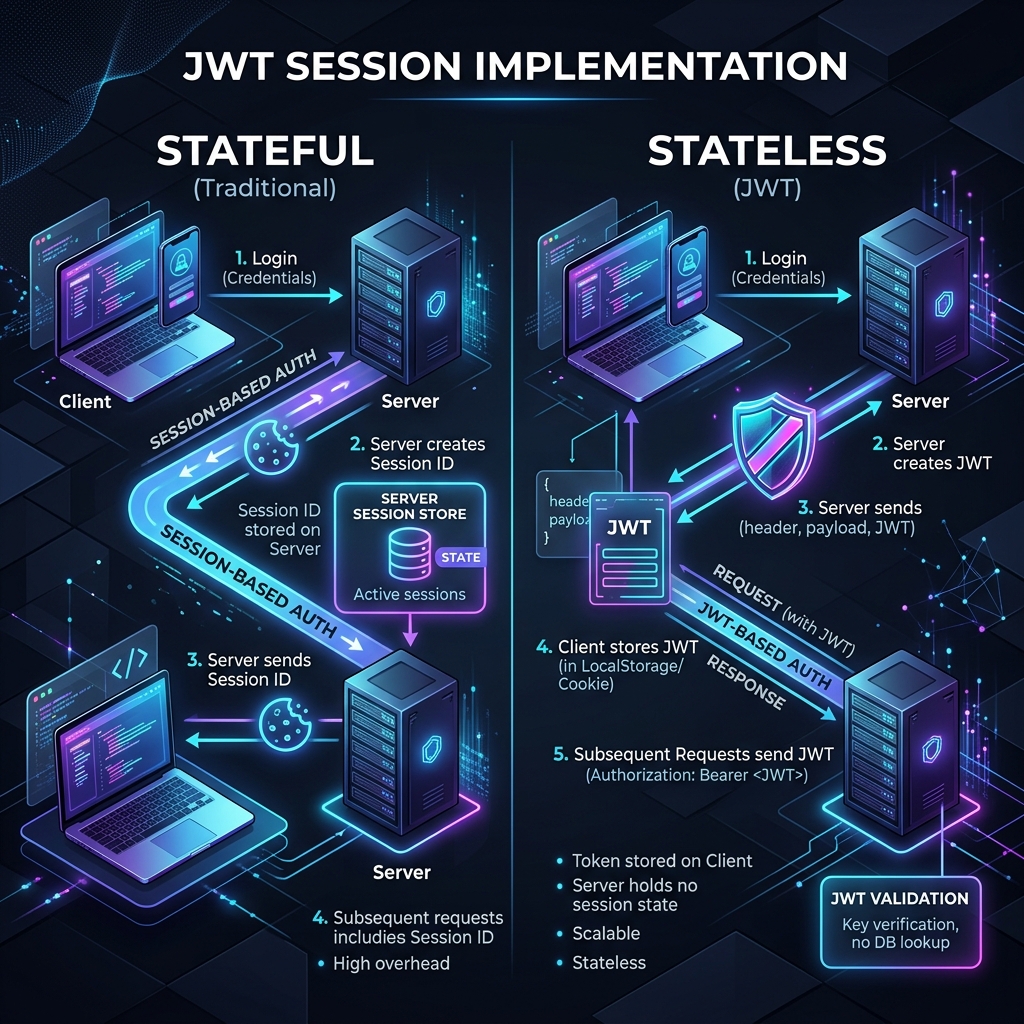

3. 网络韧性与零信任开发 (Cyber Resilience and Zero Trust)

随着自动化网络攻击的兴起,安全不再是一个独立的阶段;它是基础。网络韧性意味着构建能够实时承受攻击并从中恢复的系统。

| 概念 | 2026年的实施情况 |

|---|---|

| 零信任 | 无论网络位置如何,每个微服务和用户在每一步都经过验证。 |

| 软件物料清单 (SBOM) | 自动跟踪每一个依赖项,以防止供应链攻击。 |

| AI驱动的威胁检测 | 实时监控应用行为,立即识别并阻止异常。 |

4. 浏览器之外的 WebAssembly (Wasm)

WebAssembly 不再仅仅用于高性能 Web 应用。它正接管服务器端和边缘计算领域。

- 轻量级执行: Wasm 模块在几毫秒内启动,消耗的资源远少于传统的 Docker 容器。

- 通用便携性: 使用 Rust、C++ 或 Go 编写一次,即可在任何地方运行——从边缘节点到云服务器。

- 安全沙箱: Wasm 提供了一个高度安全的执行环境,将代码与底层宿主系统隔离。

5. 绿色软件工程 (Green Software Engineering)

可持续性不再是事后才考虑的事情。绿色软件工程旨在构建能够最大限度减少碳足迹和能源消耗的应用。